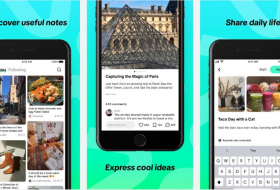

Допустим, пользователь подключается к незнакомому зарядному устройству в аэропорту, чтобы подзарядить свой iPhone. Что именно на другом конце провода — неизвестно, это может быть и адаптер питания, но может и компьютер. В этот момент на смартфоне отображается запрос: «Доверять этому компьютеру?»

Велика вероятность, что жертва, не подозревая подвоха, этот запрос подтвердит — и тем самым даст возможность злоумышленникам не только немедленно начать создавать копию данных устройства по кабелю, но и в дальнейшем в любой момент скрытно (никаких уведомлений не выводится) активировать копирование, когда смартфон и «доверенный» компьютер окажутся подключены к одной беспроводной сети. А если установить на iPhone специальный VPN-профиль, злоумышленники смогут получать доступ к данным из любой точки мира.

Такое подключение позволяет злоумышленнику получить доступ ко всем фото на смартфоне, сообщениям и к данным программ, сделать полный архив, а также устанавливать и удалять приложения.

Vzglyad.az

Читайте актуальные новости и аналитические статьи в Telegram-канале «Vzglyad.az» https://t.me/Vzqlyad

Тэги: